Nel presente articolo si descrivono le misure di sicurezza che dovrebbero essere individuate dal Titolare del trattamento, a seguito di analisi dei trattamenti e di valutazione del rischio ad essi connessi, previste dagli art. 32 del Regolamento UE 679/16 (GDPR), al fine di “garantire un livello di sicurezza adeguato al rischio” del trattamento.

Per misure di sicurezza deve intendersi l’insieme delle prescrizioni di carattere tecnologico, procedurale ed organizzativo finalizzate all’implementazione di un adeguato livello di sicurezza nel trattamento dei dati, al fine di garantire la riservatezza, integrità e disponibilità dei dati e la resilienza dei sistemi informativi (analogici e digitali). Tali misure tecnico-organizzative sono volte a ridurre al minimo i rischi di:

– distruzione o perdita, anche accidentale, dei dati,

– accesso non autorizzato;

– trattamento non consentito o non conforme alle finalità della raccolta,

– modifica dei dati in conseguenza di interventi non autorizzati o non conformi alla regole.

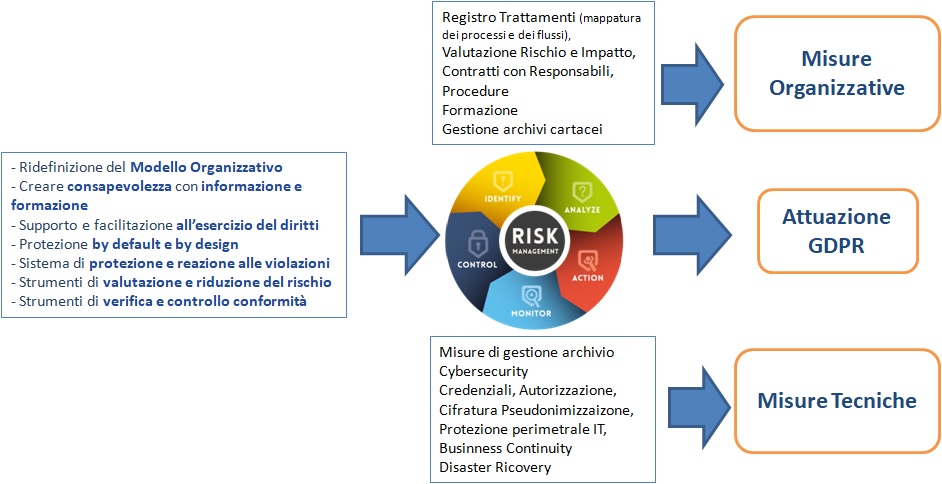

L’individuazione delle idonee misure di sicurezza adottate dal Titolare, è il risultato secondo un percorso di analisi, valutazione e gestione del rischio, già descritto nell’articolo che descrive il Sistema di Gestione della Protezione Dati.

Nel seguito si riporta le principali fasi del processo legato alla individuazione delle misure di sicurezza atte a garantire che i trattamenti siano eseguiti dal personale designato ed incaricato in conformità ai principi di cui all’art. 5 del Regolamento UE 679/16:

– Analisi ed individuazione dei trattamenti dati effettuati dalla azienda attraverso un’attenta mappatura dei processi e dei flussi informativi ad esso sottesi, al fine di avere conoscenza e consapevolezza di “chi fa che cosa” con redazione del registro delle attività di trattamento.

– Identificazione sistemica della tipologia di trattamento, delle finalità di trattamento, dei tempi di conservazione con classificazione della tipologia di dati trattati.

– Identificazione e verifica delle modalità in cui il dato viene acquisito, elaborato, comunicato ed archiviato, secondo quanto previsto nel registro delle attività di trattamento.

– Valutazione delle misure adottate dall’azienda per garantire il rispetto dei diritti degli interessati.

– Individuazione, monitoraggio e revisione delle misure organizzative e tecniche utilizzate per mitigare il rischio con particolare riferimento alla trasmissione e all’archiviazione dei dati personali.

In particolare per ogni trattamento sono controllate e valutate le seguenti misure di sicurezza:

– Misure di sicurezza organizzative;

– Misure di sicurezza applicate ai dati (controllo accessi, autenticazione e autorizzazione, tracciabilità, pseudonimizzazione e cifratura);

– Misure di sicurezza applicate ai sistemi ( Gestione vulnerabilità e malware, protezione perimetrale, gestione postazioni, manutenzione, sicurezza canali di trasmissione, etc…).

Pertanto le misure di sicurezza che sono state individuate dall’azienda, trattamento per trattamento, a seguito del processo sopra descritto, posso classificarsi in tre macro-gruppi, che vengono esplicitati nel seguito.

Misure organizzative:

1.Definizione e gestione della politica aziendale di protezione dei dati personali.

2.Definizione dell’organigramma aziendale e individuazioni dei Responsabili designati e degli incaricati e determinazione dei compiti e delle responsabilità.

3.Individuazione ed adozione di linee guida e procedure di gestione:

a.Procedura per la gestione dei diritti dell’interessato;

b.Procedura per la gestione delle violazione dei dati personali – Data breach ;

c.Regolamento per l’uso delle tecnologie informatiche;

d.Regolamento per la gestione ed eliminazione materiale d’archivio;

e.Indicazioni operative per la gestione dei documenti e degli archivi cartacei;

f.Linee guida per l’informazione e l’acquisizione del consenso informato nei trattamenti sanitari;

g.Indicazioni operative per la resa dell’informativa e raccolta del consenso;

h.Indicazioni operative per la nomina dei Responsabili esterni del trattamento;

i.Linee guida per la pubblicazione dei dati on-line e rispetto della privacy;

j.Linee guida per la videosorveglianza.

4.Mappatura dei flussi informativi aziendali e aggiornamento del registro di attività di trattamento.

5.Individuazione misure organizzative di sicurezza analogica (trasporto documentazione in buste chiuse, collocazione strumenti fax in aree protette, gestione della stampa solo da personale autorizzato, gestione delle distanze di sicurezza, etc…).

6.Individuazione misure organizzative di sicurezza IT (adozione misure minime AGID, definizione di politiche di back-up e disaster recovery, definizione di politiche di autorizzazione e abilitazione IT, definizione di politiche di mantenimento dei DB, istituzione del registro delle risorse SW e delle risorse HW).

7.Individuazione misure organizzative di sicurezza IT medicali (procedure di gestione, formazione degli operatori, inventariazione e registro di strumenti Hw e Sw Dispositivi Medici).

8.Gestione e Monitoraggio del Sistema di Gestione e Protezione Dati.

9.Informazione e sensibilizzazione del personale incaricato e degli utenti.

10.Formazione del personale responsabile designato ed del personale incaricato con definizione di un programma di formazione sugli argomenti generali del GDPR, sul Sistema di Gestione PD, sulle misure da adottare per ogni mansione specifica.

Misure tecniche finalizzati a garantire la riservatezza, l’integrità e la disponibilità dei dati e la resilienza dei sistemi:

1. Strumenti di sicurezza documenti cartacei ed archivi :

a. Sistemi di archiviazione documenti cartacei (armadi, schedari, etc, dotati di serratura);

b. Sistemi di chiusura dei locali;

c. Sistemi di controllo degli accessi fisici ( presenza servizio di vigilanza e video sorveglianza per alcune strutture aziendali);

d. Sistema di distruzione dei documenti cartacei;

e. Sistemi di sicurezza fisica (antincendio – antiallagamento).

2. Strumenti di sicurezza applicate ai dati :

a. Gestione assegnazione e gestione dei privilegi di accesso (profilazione) e delle credenziali con abilitazione e disabilitazione degli account;

b. Gestione di tutte le postazione che sono connesse alla rete aziendale;

c. Sistemi di controllo e di tracciabilità degli accessi logici;

d. Gestione dei log degli applicativi;

e. Cifratura dei dati presenti nei DB aziendali;

f. Pseudonimizzazione per alcune tipologie di dati ed applicativi;

g. Sistemi di distruzione di archivi dati digitali.

3. Strumenti di sicurezza applicate ai sistemi :

a. Sistemi di controllo degli accessi fisici;

b. Sistemi di sicurezza fisica (antincendio – antiallagamento);

c. Misure di sicurezza logica perimetrale mediante firewall e DMZ;

d. Misure di protezione da virus spyware ecc.;

e. Utilizzo di protocolli di rete sicuri per l’accesso agli applicativi;

f. Utilizzo di protocolli di rete ed applicativi sicuri per la trasmissione dei dati;

g. Accesso a sistemi software esclusivamente mediante rete interna;

h. Backup e Conservazione sostitutiva dei Dati;

i. Business Continuity e Disaster Recovery;

j. Aggiornamento e patching dei sistemi (rispetto l’applicativo);

k. Manutenzione degli strumenti IT software ed Hardware;

l. Manutenzione di strumenti IT-medicali.

Fonti Bibliografiche:

– Regolamento UE 2016/679 – General Data Protection Regulation

– Lgs n.196/2013 come modificato dal D.lgs. n. 101/18 – Gazzetta Ufficiale (n.205 del 04-09-2018)

– Manuale del Sistema di Gestione della Protezione Dati -ASL Benevento -Alberto Lombardi – 29/05/2019

– General Data Protection Regulation : da Obbligo ad Opportunità per le Regioni – Webinar Pro.M.I.S. – Alberto Lombardi – 15/02/2019